LinkedIn od lat kojarzy się z profesjonalizmem, rozwojem kariery i budowaniem relacji biznesowych. To jednak także przestrzeń, w której coraz częściej działają cyberprzestępcy, wykorzystujący zaufanie użytkowników i wizerunek platformy do przeprowadzania zaawansowanych ataków socjotechnicznych. Mechanizm takich działań nie opiera się na lukach technicznych, lecz na psychologii, manipulowaniu emocjami, zaufaniem i chęcią budowania kontaktów zawodowych.

Fałszywi rekruterzy i budowanie zaufania

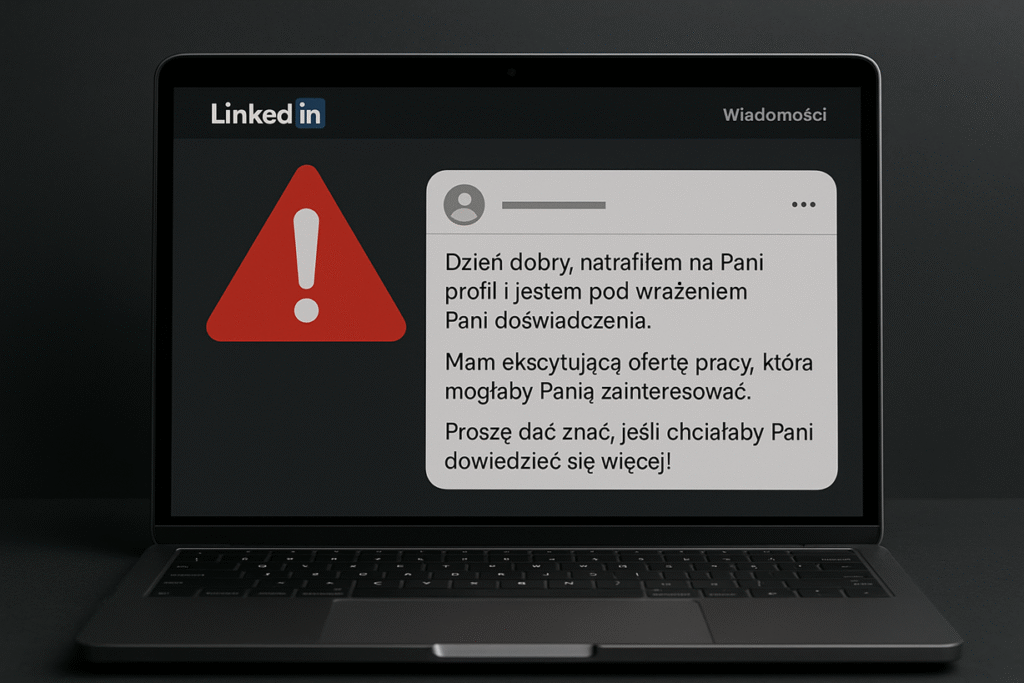

Jednym z najczęstszych sposobów ataku na LinkedInie jest tworzenie fałszywych profili, które wyglądają jak konta prawdziwych specjalistów, rekruterów, konsultantów IT czy menedżerów projektów. Oszuści wykorzystują zdjęcia i opisy skopiowane z realnych kont, aby zyskać wiarygodność. Następnie nawiązują kontakt i prowadzą rozmowę o współpracy, konsultacjach lub wymianie doświadczeń, często przez kilka dni lub tygodni.

Fałszywi rekruterzy odwołują się do naturalnej chęci rozwoju zawodowego i presji rynku pracy. Komunikacja prowadzona w profesjonalnym tonie, z branżowym słownictwem i elementami autentyczności (np. nazwy firm, tytuły), potęguje zaufanie. Gdy ofiara udostępni plik lub dane do „weryfikacji kandydatury”, atakujący zdobywa informacje, które mogą posłużyć do wyłudzenia dostępu, kompromitacji kont służbowych lub dalszych etapów włamania. To strategia etapowa, zaufanie budowane po to, by wykorzystać je w krytycznym momencie.

Pretexting i pozyskiwanie informacji

Analiza informacji publicznie dostępnych na LinkedInie to kolejny krok w procesie socjotechnicznym. Cyberprzestępcy zbierają dane o strukturze firm, stanowiskach, używanym oprogramowaniu czy adresach e-mail, by tworzyć spersonalizowane wiadomości phishingowe wyglądające jak autentyczna korespondencja biznesowa.

Socjotechnicy często stosują również pretexting, tworzenie wiarygodnego pozoru, który ma przekonać ofiarę do udostępnienia danych. Mogą podszywać się pod rekruterów, audytorów lub partnerów biznesowych, prowadząc rozmowę w sposób, który wydobywa z rozmówcy informacje o infrastrukturze IT, procedurach bezpieczeństwa czy wewnętrznych planach firmy. Każdy taki fragment wiedzy może stać się elementem większego ataku.

Złośliwe linki i fałszywe treści na LinkedInie

LinkedIn coraz częściej wykorzystywany jest także do dystrybucji złośliwych linków. Przestępcy zamieszczają odnośniki w prywatnych wiadomościach, komentarzach lub postach, podszywając się pod legalne źródła, raporty branżowe, oferty współpracy lub analizy rynkowe. W rzeczywistości link prowadzi do strony phishingowej lub pliku zawierającego malware. Zaufanie, jakie budzi sama marka LinkedIn, często usypia czujność użytkowników, którzy nie spodziewają się ataku w profesjonalnym środowisku biznesowym.

Przykłady i fakty z ostatnich miesięcy

W maju 2024 roku firma ESET poinformowała o kampanii phishingowej wymierzonej w małe i średnie firmy w Polsce, w której cyberprzestępcy rozsyłali wiadomości e-mail stylizowane na zapytania ofertowe (RFQ). Załączniki w formacie RAR i ISO instalowały downloader ModiLoader, który następnie pobierał złośliwe oprogramowanie takie jak Agent Tesla, Formbook i Remcos, umożliwiające kradzież danych uwierzytelniających i plików z komputerów ofiar (źródło: ESET / WeLiveSecurity).

Z kolei w badaniu z 2025 roku zatytułowanym “The Impact of Emerging Phishing Threats” opublikowanym na platformie arXiv, wykazano, że nowa forma phishingu z użyciem kodów QR („quishing”) osiąga podobną skuteczność jak klasyczne metody, a wiadomości tworzone z pomocą sztucznej inteligencji (LLM) potrafią zmanipulować ponad 30% odbiorców (źródło: arxiv.org).

W tym samym czasie na LinkedInie pojawiły się fałszywe konta rzekomych rekruterów, którzy rozsyłali „oferty pracy w IT”, kierujące do stron z zainfekowanymi formularzami aplikacyjnymi. Kampania ta była częścią większej fali ataków spear phishingowych wymierzonych w specjalistów z branży technologicznej (źródło: LinkedIn / The Hacker News).

Jak się chronić przed socjotechniką

Podstawą obrony przed tego typu zagrożeniami jest świadomość i ostrożność. Każdy kontakt z nieznaną osobą, szczególnie oferującą współpracę lub proszącą o dokumenty, powinien budzić czujność. Nie należy klikać w linki ani otwierać załączników pochodzących z niesprawdzonych źródeł. Firmy powinny regularnie edukować pracowników i przeprowadzać testy socjotechniczne, które symulują realne sytuacje, aby zwiększać odporność zespołów na manipulację.

LinkedIn to potężne narzędzie zawodowe, ale jego największa zaleta, otwartość i łatwość budowania kontaktów, jest jednocześnie jego słabością. Zrozumienie, jak działają mechanizmy socjotechniczne i jakie sygnały ostrzegawcze należy rozpoznawać, jest dziś kluczowe zarówno dla użytkowników indywidualnych, jak i dla całych organizacji.

Zadbaj o bezpieczeństwo swojej firmy, korzystając z profesjonalnych testów socjotechnicznych i penetracyjnych. Nasze usługi pomogą zidentyfikować potencjalne zagrożenia i słabe punkty w Twojej infrastrukturze, zanim zrobią to cyberprzestępcy. Dzięki naszym szczegółowym analizom i rekomendacjom, zyskasz pewność, że Twoje dane i systemy są odpowiednio zabezpieczone. Wybierając naszą firmę, inwestujesz w spokój i ochronę przed niechcianymi incydentami, które mogą narazić Twoje przedsiębiorstwo na straty finansowe i reputacyjne.